Ben şimdi de Arp Zehirlenmesi nedir biraz ondan bahsedeyim. Arp zehirlenmesi aslında Ethernet protokol mimarisinin bir açığıdır. Saldırgan hedef bilgisayarın ARP tablosunu zehirleyerek yani yanlış bilgilerle doldurarak, hedef bilgisayarın göndereceği paketlerin saldırganın istediği adreslere gitmesini sağlar. Kısaca hedef bilgisayara o kadar çok arp isteği gönderir ki karşı taraf yönlendirici olarak saldırganın bilgisayarını görür ve paketleri saldırgana göndermeye başlar. Hedef bilgisayarın arp önbelleğine bakıldığında yönlendirici olarak gözüken Ip'nin(örneğin 127.0.0.1) MAC adresi saldırganın MAC adresi olarak gözükür. Arp zehirlenmesini anlamak için Arp protokolü hakkında biraz bilgiye sahip olunması gerekir. Şimdi atak zamanı:)

-Ettercap'i çalıştırıyoruz (Alt+F2 ile açılan pencereye ettercap yazıp kolayca çalıştırılabilir) ve yerel ağa bağlı olan makineleri bulmaya çalışıyoruz.

-Daha sonra Ettercap üzerinden Hosts --> Scan for hosts seçeneğini tıklıyoruz. Şimdi Ettercap ağda bulunan tüm kullanıcılara arp paketi bu pakete cevap veren makinelerin MAC adreslerini ve Ip adreslerini bizim için bulmuş oldu.

-Şimdi Ettercap bizim için ağda bulunana tüm kullanıcıları zehirlemiş oldu. Kurbana bir çok Arp istek/cevap paketi göndererek kurbanın yönlendirici olarak seni kabul etmesini sağladı. Artık saldırganın Arp tablosunda yönlendiricinin Mac adresi yerine senin Mac adresin var. Buna konsoldan arp -a komutu ile de bakılabilir. Şimdi kurbandan yönlendiriciye gidecek olan tüm paketler sana gelmiş oldu. Bu arp istek/cevap paket gönderme işlemine Ettercap sürekli devam eder çünkü eğer paket yoğun paket gönderimine devam etmezse kurban Router 'ın gönderdiği Arp cevabını alır ve paketler tekrar yönlendirici üzerinden akmaya devam eder.

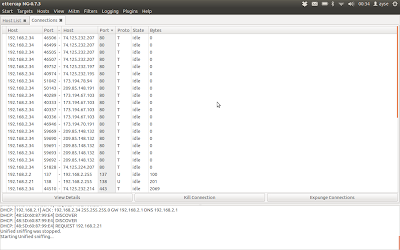

-Şimdi ise View-->Connections diyerek kurbanların bağlantılarını görüntülüyoruz.

-Bu bağlantıların üzerine çift tıkladığımızda bağlantı hakkında istediğimiz tim bilgilere erişmiş oluyoruz. Msn konuşmaları , kurbanların girdiği siteler vs. Msn 1863. portu kullandığı için eğer bu porttan gelen bağlantı çift tıklandığında msn konuşmaları açılan pencerede görüntülenir. Atak durdurulmak istendiğinde yine MITM--> Stop mitm attack diyerek durdurulabilir.

İyi Çalışmalar...